安全子系统

目录

约束

开发语言是C语言,上述安全能力主要是在Cortex-A或同等处理能力设备上使用,在Cortex-M或同等处理能力设备上只有HUKS(Huawei Universal KeyStore Service,华为通用密钥存储管理服务)和hichain(身份认证平台技术)。

x509镜像包生成:参考编译构建子系统编译方式,执行编译生成需要的二进制镜像,包括内核镜像kernel.bin(liteos/OHOS_Image)、rootfs.img,以3516dv300为例,生成镜像位于out\ipcamera_hi3516dv300_liteos_a目录,将这些二进制和安全uboot相应私钥(位于vendor\hisi\hi35xx\hi3516dv300\uboot\secureboot_release)拷贝至secureboot_ohos目录(位于vendor\hisi\hi35xx\hi3516dv300\uboot),进入该目录下的x509_creater执行./creater.sh,根据提示生成x509证书,然后返回secureboot_ohos目录执行./sec_os.sh最终生成x509镜像包。

应用权限管理

应用权限是软件用来访问系统资源和使用系统能力的一种通行方式,存在涉及个人隐私相关功能和数据的场景,例如:访问个人设备的硬件特性,如摄像头、麦克风,以及获取个人数据,如通讯录,日历等存储的信息等。操作系统通过应用权限管理来保护这些数据以及能力。

权限定义字段说明:

IPC通信鉴权

- 在Samgr中注册的系统服务如果通过进程间通信的方式暴露接口给其他进程访问,需要配置相应的访问控制策略。若不进行相关配置,访问会被拒绝。

- 配置方式:在头文件base/security/services/iam_lite/include/policy_preset.h中配置访问策略。1. 定义各个Feature的策略 2. 将Feature的策略加到全局策略中

Eg. 比如当前需要为BMS服务配置访问策略,BMS在Samgr中注册的service为bundlems,注册的Feature为BmsFeature。

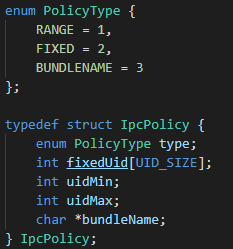

一、首先定义Feature的策略,可配置多个Feature,每个Feature可以配置多个访问策略,策略的声明方式参考图2

图 1 Feature策略示例

访问策略有三种类型:

type为BUNDLENAME类型:只允许特定的应用访问,需要指定bundleName(包名)

二、将定义的Feature的策略加配到全局策略中,需要配置feature数量,注册参考图4

图 3 feature策略注册

UID分配规则

Init/foundation进程:0

appspawn进程:1

Shell进程:2

kitfw进程:3

其他内置服务向后递增…最多到99

系统应用(如settings):100 ~ 999

预置厂商应用(如钱包、淘宝):1000 ~ 9999

普通三方应用:10000 ~ INT_MAX

在分布式场景下,不同终端设备的硬件能力和运行系统环境都不尽相同,这些设备在分布式场景下,均需要建立信任关系,最典型的应用即是HiChain可信互联。那么就需要这样一个统一的密钥管理服务,来做到接口一致,密钥数据格式一致,同时提供业界标准的加解密算法实现。HUKS基于此来提供统一的密钥管理、加解密等能力。

HUKS模块整体分为北向接口,南向适配层,以及核心的功能模块:

- HUKS 北向接口:提供统一的对外API,用C语言实现,保持所有设备一致;主要包括密钥生成API、加解密API等;

- HUKS Core Module:依赖HAL层,提供核心功能:加解密、签名验签、密钥存储等;

- HUKS HAL层:屏蔽底层硬件和OS的差异,定义HUKS需要的统一底层API。主要包括平台算法库、IO和LOG等;

HiChain

设备互联安全

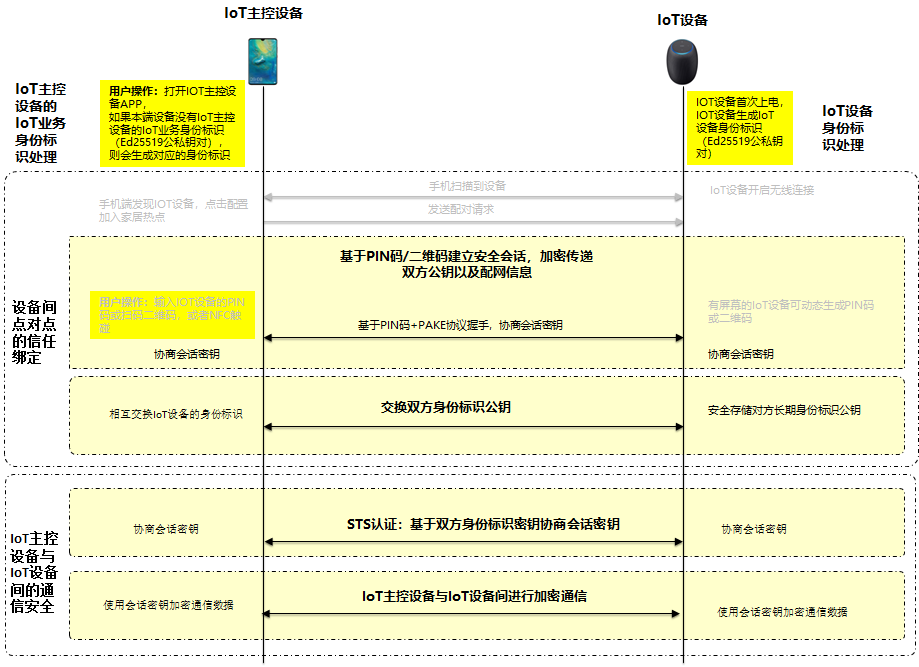

为了实现用户数据在设备互联场景下在各个设备之间的安全流转,需要保证设备之间相互正确可信,即设备和设备之间建立信任关系,并能够在验证信任关系后,搭建安全的连接通道,实现用户数据的安全传输。设备之间的信任关系在本文档中涉及IoT主控设备和IoT设备之间建立的可信关系。

设备互联支持基于系统的IoT设备(如AI音箱、智能家居、智能穿戴等设备)与IoT主控设备(手机、平板等)间建立点对点的信任关系,并在具备信任关系的设备间,搭建安全的连接通道,实现用户数据端到端加密传输。

- IoT主控设备的IoT业务身份标识

IoT主控设备为不同的IoT设备管理业务生成不同的身份标识,形成不同IoT管理业务间的隔离,该标识用于IoT主控设备与IoT设备之间的认证以及通信。IoT业务身份标识为椭圆曲线公私钥对(Ed25519公私钥对);

- IoT设备身份标识

IoT设备会生成各自的设备身份标识,用来与IoT主控设备通信。该身份标识同样为椭圆曲线公私钥对(Ed25519公私钥对);IoT设备私钥不出IoT设备,设备每次恢复出厂设置,会重置这个公私钥对。

上述身份标识可用于IoT主控设备与IoT设备间的安全通信:当IoT主控设备与IoT设备通过信任绑定流程交换业务身份标识或设备标识后,可以进行密钥协商并建立安全通信通道。

- 设备间点对点的信任绑定

IoT主控设备和IoT设备建立点对点信任关系的过程,实际上是相互交换IoT设备的身份标识的过程。

在点对点建立信任关系的过程中,用户需要在IoT主控设备上,输入IoT设备上提供的PIN码:对于有屏幕的设备,该PIN码动态生成;对于没有屏幕的设备,该PIN码由设备生产厂家预置;PIN码的展示形式,可以是一个用户可读的数字,也可以是一个二维码。随后,IoT主控设备和IoT设备间使用PAKE协议完成认证和会话密钥协商过程,并在此基础上,通过协商出的会话密钥加密传输通道用于交换双方设备的身份标识公钥。

IoT主控设备与IoT设备间的通信安全

当建立过信任关系的IoT主控设备与IoT设备间进行通信时,双方在完成上述信任关系绑定后,基于本地存储的对端身份公钥相互进行认证;在每次通信时基于STS协议完成双向身份认证以及会话密钥协商,之后设备使用此会话密钥加密双方设备间的传输通道。

应用签名验签

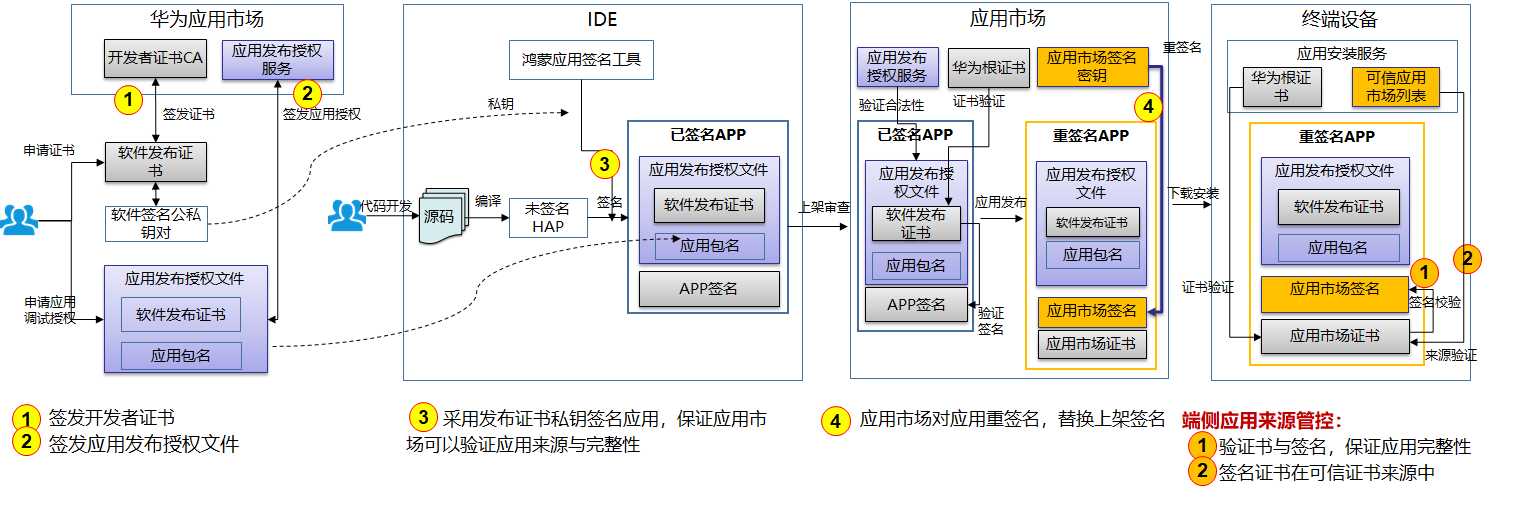

为了确保应用内容的完整性,OpenHarmony通过应用签名和Profile对应用的来源进行管控,设备上仅允许安装内部预置或来自华为应用市场的应用。

基本概念

- 开发者证书

开发者的身份数字证书,用于对本地调试软件进行签名。

- 应用调试Profile

应用调试授权文件,用于授权开发者在指定的设备上安装调试应用。

- 应用发布证书

- 应用发布Profile

应用的描述信息文件,用于应用上架或预置时的审核。

- APPID

应用软件唯一身份标识,由应用软件包名+应用发布证书公钥组成。

运作机制

申请应用开发授权

开发者需要到华为应用市场(针对上架应用市场的应用)申请成为授权开发者。

调试应用

拥有调试授权的开发者可以在指定的设备上进行应用安装调试。

- 发布(上架)应用

开发者向华为应用市场发布应用。

- 应用调试场景

开发者在OpenHarmony设备上开发、调试应用,需要向华为应用市场申请成为授权开发者。开发者需要本地生成公私钥对,并将公钥上传华为应用市场。华为应用市场根据开发者身份信息和上传的公钥制作开发者证书,并由华为开发者证书CA签发。同时,开发者需要向华为应用市场提供调试应用相关信息和调试设备ID,用于制作应用软件调试profile。应用软件调试profile包含华为应用市场签名,不可篡改。拥有开发者证书和应用软件开发证书的开发者即拥有了OpenHarmony的调试授权,使用私钥对应用签名即可在指定的设备安装调试。

OpenHarmony应用安装服务通过校验应用签名验证应用完整性,通过校验开发者证书、应用软件调试profile以及两者之间的匹配关系,验证开发者身份和应用的合法性,管控应用来源。

应用发布场景

开发者向华为应用市场发布应用,需要用应用市场签发的应用软件发布证书和应用软件发布profile对应用进行签名。如下图,应用软件发布证书和发布profile的申请方式类似于开发者证书和调试profile申请(支持使用调试场景同一对公私钥对)。使用应用发布证书签名的应用不允许直接在设备中安装,需要上架应用市场审核。审核通过的应用,应用市场将使用应用市场发布证书对应用进行重签名,重签名后的应用才可以被用户下载、安装。

OpenHarmony应用安装服务通过验证应用签名,保证应用软件完整性,通过校验签名证书是否为华为应用市场应用签名证书,保证应用来源可信。

涉及仓

security_services_app_verify

security_frameworks_crypto_lite

security_services_hichainsdk_lite

security_services_huks_lite

security_frameworks_secure_os

security_interfaces_innerkits_hichainsdk_lite

security_interfaces_innerkits_iam_lite

security_interfaces_innerkits_huks_lite

security_interfaces_innerkits_app_verify

security_interfaces_innerkits_crypto_lite

security_interfaces_innerkits_secure_os

security_interfaces_kits_iam_lite

security_services_iam_lite

security_services_secure_os